Cybersécurité : la vigilance est de mise !

Mars 2017, la France entre doucement en campagne pour l’élection présidentielle. Candidats et électeurs s’épanchent sur Internet. Et voilà qu’une polémique enfle : le site de certains candidats aurait été piraté, du moins surveillé. Deux mois auparavant, des rumeurs semblables enflammaient la Toile à propos de l’élection présidentielle américaine. Et toujours aux États-Unis, c’est un nounours connecté qui fait parler de lui début mars : on découvre le piratage de 800 000 comptes d’utilisateurs de ces peluches permettant aux parents et aux enfants de s’échanger des messages par le biais d’une application téléphonique, à travers l’ours en peluche. Et lesdits messages se retrouvent sur la Toile…

Tout cela illustre l’ampleur qu’ont prise la malveillance et le piratage sur Internet. Pour paralyser ces entreprises, les cybercriminels ont choisi le déni de service, ou DDoS (distributed denial of service), une attaque classée advanced persistent threat (APT, lire ici). Le principe : noyer un serveur informatique sous des monceaux de requêtes incompréhensibles, engorgeant ses facultés de réponse. Résultat, les clients n’ont plus accès aux différents services. Ce qui frappe, c’est l’importance de l’attaque, décuplée par l’utilisation d’un réseau de machines dites « zombies » ou « botnet », et visant spécifiquement les objets connectés, car dépourvus de sécurité suffisante pour parer à ces assauts.

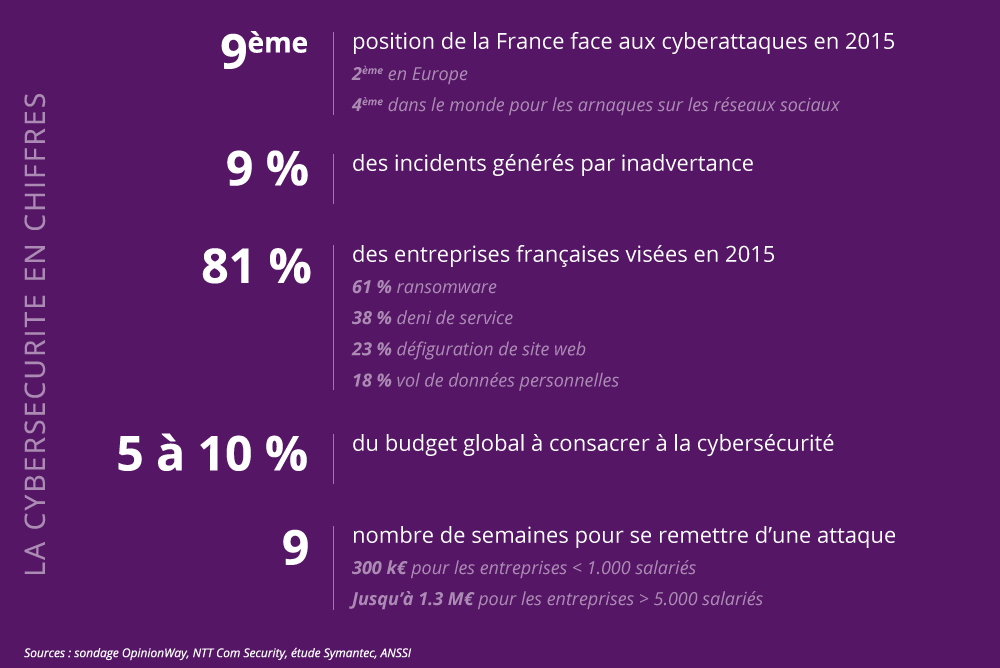

Aujourd’hui, des dangers de plus en plus grands (ingénierie sociale, attaque interne, etc.) guettent les organisations publiques comme privées via des moyens de plus en plus sophistiqués. Au coup porté à la crédibilité d’une entité victime d’une telle charge s’ajoute le coût exorbitant des réparations nécessaires. Ainsi, suite à un monstrueux piratage subi en 2015, le groupe TV5Monde a dû dépenser plus de 4,5 millions d’euros pour colmater les brèches et consacrer chaque année 2,5 millions d’euros à sa sécurité. Dotées de moyens plus faibles en la matière, les PME, de plus en plus ciblées (voir les chiffres ici), payent un lourd tribut en cas d’attaque.

Bonnes pratiques

Comme le précise François Lorek, auditeur depuis 2008 pour AFNOR Certification, « plus large que la sécurité informatique, liée aux seuls moyens, la sécurité de l’information envisage le problème globalement par rapport à la valeur de l’information, qu’elle soit orale, papier ou électronique. Elle concerne toutes les entités et tout particulièrement celles qui sont dépositaires d’actifs sensibles tels les données de tiers, par exemple de santé ou bancaires. Outre ce besoin de confidentialité, elles doivent aussi assurer la disponibilité et la continuité de leur système, par exemple le cloud ou la messagerie électronique, ainsi que son intégrité : les données sauvegardées ne doivent pas pouvoir être effacées ou écrasées ».

La sécurité de l’information, mue en business de la peur, suppose donc de déployer des moyens multiples et efficaces. Tout d’abord, il faut veiller à son e-réputation. « Il s’agit d’anticiper les risques en les cartographiant et en recourant à des outils de mesure et de veille. La réputation d’une organisation passe souvent par les avis formulés en ligne sur elle, ses produits, etc. Notre norme NF Z74-501, en cours de transposition à l’ISO, permet de fiabiliser le traitement des opinions de consommateurs. Et notre guide FD Z 74-510 sur la gestion de l’e-réputation répertorie nombre de bonnes pratiques. » précise Sylvie Arbouy, chef de projet chez AFNOR Normalisation

De par les enjeux que cristallisent les données, certains optent pour une approche spécifique dite privacy by design, ou la prise en compte de la vie privée dès la conception d’un système ou d’une pratique. « Aujourd’hui, la moindre information saisie peut contribuer à établir des profils d’individus et, dans certains cas de malveillance, nuire à leurs intérêts. Le privacy by design garantit une sécurité de bout en bout durant toute la durée de conservation des données. Impossible d’attenter au respect la vie privée des utilisateurs », explique Frédéric Solbès, chef de projet chez AFNOR Normalisation.

Hygiène informatique

Besoin d’en savoir plus ? Rendez-vous le 29 mars à Lyon sur « Cyber sécurité, la normalisation au cœur du dispositif »

Un arsenal réglementaire et normatif de plus en plus précis couvre la question de la sécurité de l’information. Ainsi, le règlement européen 2016/679 sur la protection des données personnelles, publié en juin 2016, entrera en application mi-2018. Il met en avant la sécurité de l’information pour garantir la confidentialité, l’intégrité et l’absence de fuite des données, etc. « Le règlement européen eIDAS, en application depuis juillet 2016, porte sur l’identité numérique et la sécurité des transactions électroniques, ajoute Benoît Pellan, chef de produit numérique chez AFNOR Certification. C’est l’ANSSI (Agence nationale de la sécurité des systèmes d’information) qui qualifie les services de délivrance de certificats de signature électronique et de cachet électronique, et cela, après audit. Nous allons également auditer les premiers hébergeurs des données de santé certifiés selon les modalités définies dans l’ordonnance du 12 janvier dernier, texte qui découle de la loi du 24 janvier 2016 sur la modernisation de notre système de santé. »

En l’espèce, la norme volontaire ISO/IEC 27001 traite spécifiquement de la sécurité de l’information. Elle permet d’enclencher une démarche de management de cette sécurité adaptée aux risques propres à chaque entreprise. Chacun prend ainsi conscience de la nécessité de respecter les mesures de sécurité afin de se protéger, soi et son organisation. Exactement comme le code de la route le fait pour un conducteur. Le respect des principes de cette norme volontaire garantit une bonne « hygiène informatique ». Qu’il s’appelle directeur des systèmes d’information (DSI) ou responsable de la sécurité des systèmes d’information (RSSI), l’opérationnel n’est plus seul : la politique de sécurité de l’information et les investissements sont actés par la direction, dans l’objectif d’assurer la pérennité de l’activité. François Lorek va plus loin : « Très complémentaire, la norme ISO/IEC 20000-1 donne à l’organisation offrant des services des lignes directrices pour garantir une bonne sécurité informatique et la continuité des services délivrés. Orange Business Services et BNP Paribas (avec son entité BP²I), entre autres, ont obtenu une certification attestant qu’elles appliquent bien cette norme volontaire », indique l’auditeur.

TECHNOLOGIES DE L’INFORMATION

Acheter la norme ISO/IEC 27001

Labels et référentiels

Être certifié ISO 27001, sur la base de la norme volontaire du même nom, apporte beaucoup aux entités qui entreprennent la démarche, comme l’entreprise Iron Mountain, Orange Tunisie ou dernièrement, la Bourse de Tunis. Il existe en outre d’autres référentiels, comme SecNumCloud, développé par l’ANSSI et audité par AFNOR Certification. « Il vise les hébergeurs cloud et comporte de très fortes exigences de sécurité. La qualification de l’ANSSI délivrée après l’audit est un prérequis à l’obtention du label franco-allemand ESCloud, à vocation européenne. 2017 sera l’année des premières qualifications suite aux deux audits SecNumCloud que nous avons conduits en 2016 », explique Benoît Pellan.

Être certifié ISO 27001, sur la base de la norme volontaire du même nom, apporte beaucoup aux entités qui entreprennent la démarche, comme l’entreprise Iron Mountain, Orange Tunisie ou dernièrement, la Bourse de Tunis. Il existe en outre d’autres référentiels, comme SecNumCloud, développé par l’ANSSI et audité par AFNOR Certification. « Il vise les hébergeurs cloud et comporte de très fortes exigences de sécurité. La qualification de l’ANSSI délivrée après l’audit est un prérequis à l’obtention du label franco-allemand ESCloud, à vocation européenne. 2017 sera l’année des premières qualifications suite aux deux audits SecNumCloud que nous avons conduits en 2016 », explique Benoît Pellan.

De son côté, AFNOR Normalisation a élaboré un tout nouveau guide présentant l’apport précieux des normes volontaires pour la protection des données personnelles, sous l’égide de la commission de Frédéric Solbès. Autre ouvrage utile, 10 clés pour la sécurité de l’information, réédité en janvier 2017 par AFNOR Éditions, décrit avec pragmatisme les exigences d’un système de management de la sécurité. « Ce guide pratique démystifie les exigences de la norme ISO/IEC 27001, présente les nouveautés de la version 2013 et compte 32 fiches techniques », présente son auteur, Claude Pinet, qui a aussi participé à l’élaboration d’un outil d’auto-évaluation sur ce sujet dans la gamme BiVi d’AFNOR Editions. Cette norme fait aussi l’objet d’une formation proposée par AFNOR Compétences, conçue et animée par Vincent Iacolare : « Le but principal est de sensibiliser les participants à l’importance de la sécurité. Cependant, celle-ci ne doit pas tuer la performance, et toute démarche en ce sens doit donc être faite en bonne intelligence », commente l’expert formateur.

Autre cursus au catalogue d’AFNOR Compétences, le tout nouveau « Auditer la confiance numérique », cycle monté avec l’AFAI (Association française de l’audit et du conseil informatiques). La première session démarre fin avril. Comme l’explique l’un des intervenants, Jean-Yves Oberlé, « divisée en six modules, la formation traite de la culture du numérique. Elle pose les bases de la compréhension de cet environnement et sensibilise au risque numérique, ainsi qu’aux pratiques liées, dont les projets agiles ou les applications ». Dans un monde de plus en plus interconnecté, où la dépendance à l’informatique se renforce et le facteur humain joue un rôle essentiel, chacun doit donc s’impliquer dans une démarche affirmée de prévention, devenue incontournable. Il en va de notre sécurité.

MANAGEMENT DE LA SECURITE DE L’INFORMATION

Se former grâce à l’ISO 27001

3 QUESTIONS A HENRI HEUZE, RESPONSABLE SECURITE DE L’INFORMATION D’IRON MOUNTAIN

Spécialisée dans la gestion et la conservation de documents, votre entreprise a été certifiée AFAQ ISO 27001 en mars 2016. Pourquoi cette démarche ?

Spécialisée dans la gestion et la conservation de documents, votre entreprise a été certifiée AFAQ ISO 27001 en mars 2016. Pourquoi cette démarche ?

De par notre activité d’archivage de documents, il était naturel de mettre en place un système de management de la sécurité de l’information. D’autres entités du groupe étaient déjà certifiées à l’étranger, ce qui a renforcé leur crédibilité auprès des clients et en a attiré de nouveaux. Cela permet donc de se différencier de la concurrence. Nous sommes la première entreprise certifiée dans son domaine dans l’Hexagone. Grâce à l’audit, les collaborateurs ont mieux saisi l’utilité des process (contrôle d’accès, traçabilité, etc.). En effet, on peut avoir des process très stricts et suivis, mais si on ne les comprend pas, ils peuvent être dévoyés par mégarde : la prise de conscience des collaborateurs réduit ce risque.

Qu’avez-vous effectué comme changements ?

Un premier cycle d’amélioration a permis de se préparer à l’audit de certification (analyse des existants, inventaire des risques, leur traitement, etc.). Un audit interne a suivi pour mesurer la maturité du système de management et du système d’information. Après la certification, nous avons lancé un autre cycle, avec un nouveau plan de traitement des risques. En janvier 2017, nouvelle étape : le périmètre de la certification devrait passer de quatre à huit sites sur les treize hexagonaux. AFNOR Certification a mené un audit en ce sens, nous en attendons les conclusions.

Que vous apporte cette certification ?

Une meilleure compréhension de la politique du groupe, qui fonctionne sur les bases de la norme ISO/IEC 27001, entre autres. Cela facilite aussi la participation aux appels d’offres, voire apporte un argument de poids pour les remporter. La confiance des clients a crû. En cas de visite ou d’audit d’un client, nous pouvons lui répondre de façon pertinente et l’accueillons même avec grand intérêt. Par ailleurs, être certifiés nous a permis de faire venir à nous des capacités et des compétence des collaborateurs. Cela a donné de la visibilité sur la qualité de service aux clients, aux fournisseurs, aux pouvoirs publics, au personnel, au groupe et aux actionnaires.

> Lire aussi le témoignage de la Bourse de Tunis, certifiée ISO 27001, sur le Mag Certification

Une formation complémentaire avec AFNOR UK

Le Royaume-Uni a lancé en 2016 son second plan stratégique pour la cybersécurité, doté d’un budget de 1,9 milliard de livres. Dans ce pays très impliqué dans ce domaine, le BSI (British Standards Institution, équivalent d’AFNOR outre-Manche) a publié en mai 2013 un référentiel, PAS 555, qui vise à donner une structure à la gouvernance et à la gestion des risques liés à la cybersécurité, en identifiant les bonnes pratiques. « PAS 555 se concentre sur les résultats de la stratégie engagée, qu’elle évalue, précise Carolyn Jarvis, responsable d’AFNOR UK. La norme ISO/IEC 27001, elle, indique les moyens à mettre en place. Ces deux outils sont donc très complémentaires. AFNOR UK a monté une formation au PAS 555, en déploiement à l’international. Elle cible les auditeurs internationaux afin qu’ils puissent mener ensuite la formation dans leur propre pays. La première session a lieu en février 2017, d’autres sont prévues cette année. »

Elaborer et suivre les normes

Veiller et s'informer

Se faire certifier